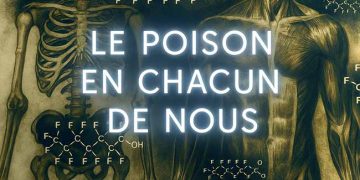

Imaginez vous réveiller un matin avec une routine parfaitement normale. Votre maison connectée allume les lumières, prépare votre café et lit votre emploi du temps. Puis, vous ouvrez votre application bancaire et découvrez que votre solde est à zéro. Quelques instants plus tard, votre enceinte intelligente se met à diffuser une dispute privée entre des inconnus, et votre télévision fait défiler vos photos les plus intimes à la vue de tous. Ailleurs, les feux de circulation s’éteignent, les dossiers médicaux confidentiels s’affichent sur les panneaux publicitaires géants et les voitures autonomes deviennent incontrôlables. Ce scénario cauchemardesque porte un nom : l’apocalypse quantique.

Pendant des décennies, voire des siècles, nous avons protégé nos secrets derrière des murs mathématiques réputés infranchissables. Mais une nouvelle technologie, qui se moque des règles mathématiques traditionnelles, est sur le point de faire voler en éclats la fondation même de notre confidentialité numérique.

Une brève histoire de la cryptographie

Le désir humain de cacher des informations ne date pas d’hier. Le plus ancien code connu n’a pas été conçu avec des mathématiques complexes, mais sculpté dans la pierre d’une tombe égyptienne il y a 4 000 ans. Les scribes y avaient remplacé les hiéroglyphes habituels par des symboles de leur invention, non pas pour cacher un secret, mais pour prouver qu’ils possédaient un savoir exclusif.

Au fil des siècles, les méthodes se sont sophistiquées :

- Le système minoen : Le linéaire A, créé en Crète il y a 3 600 ans, reste à ce jour un système d’écriture secret que personne n’a réussi à déchiffrer.

- La scytale spartiate : Une méthode de transposition utilisant un bâton de bois et une bande de cuir. Le message, écrit en spirale, devenait illisible une fois déroulé, à moins de posséder un bâton du même diamètre.

- Le chiffre de César : Jules César protégeait ses communications militaires en décalant chaque lettre de l’alphabet de trois espaces.

- Les ciphers de Beale : Dans les années 1820, Thomas Beale a utilisé un code basé sur des livres (dont la Déclaration d’indépendance américaine) pour cacher l’emplacement d’un trésor de plusieurs millions de dollars. Deux de ses trois messages restent indéchiffrables.

- Le tueur du Zodiaque : Il utilisait un code de substitution homophonique, remplaçant une même lettre par plusieurs symboles différents pour déjouer les analyses de fréquence. Il a fallu 51 ans et le travail acharné de trois amateurs pour le craquer en 2020.

Toutes ces méthodes anciennes, qu’elles reposent sur des substitutions, des modèles ou des astuces, partagent une faiblesse fondamentale : les mathématiques.

L’illusion de la sécurité moderne

Aujourd’hui, l’intégralité de votre vie numérique dépend de deux nombres premiers. C’est tout. L’encryption moderne, qui protège vos mots de passe, vos messages et vos comptes bancaires, repose sur une astuce mathématique simple en apparence : prenez deux nombres premiers gigantesques et multipliez-les. Le résultat devient votre clé publique, permettant à quiconque de vous envoyer un message sécurisé. Mais pour lire ce message, il faut connaître les deux nombres premiers originaux.

Retrouver ces nombres à partir du résultat final prendrait à nos superordinateurs actuels des milliards d’années. C’est sur cette certitude que repose l’économie mondiale. Du moins, c’est ce que nous pensions.

La révolution des ordinateurs quantiques

Pour comprendre la menace, il faut comprendre comment fonctionne un ordinateur quantique. Un ordinateur classique fonctionne de manière binaire : chaque bit d’information est soit un 1, soit un 0. C’est comme lancer une pièce qui tombe sur pile ou sur face. Un ordinateur quantique, en revanche, utilise des qubits. Imaginez une pièce qui tourne sur la tranche : pendant qu’elle tourne, elle n’est ni pile ni face, elle est les deux à la fois. C’est ce qu’on appelle la superposition quantique.

Face à un coffre-fort virtuel possédant un million de combinaisons, un ordinateur classique doit les essayer une par une. Un ordinateur quantique, grâce à la superposition, peut essayer toutes les combinaisons simultanément.

Pendant 30 ans, les ordinateurs quantiques ont souffert d’un problème majeur : ils étaient extrêmement instables. La moindre variation de température ou de vibration les faisait dérailler. Mais en décembre 2024, Google a dévoilé le projet Willow. En regroupant intelligemment les qubits pour corriger les erreurs, leur machine a résolu en cinq minutes un problème qui aurait pris plus de temps que l’âge de l’univers à nos meilleurs superordinateurs. L’agence de sécurité nationale américaine (NSA) appelle ce moment le Y2Q : l’année où les ordinateurs quantiques briseront notre cryptographie. Prévu pour 2030 ou 2040, cet événement pourrait finalement se produire dès 2029.

Le cauchemar rétroactif

Le véritable problème n’est pas seulement la protection de nos futurs messages, mais la vulnérabilité de tout ce que nous avons déjà encrypté. Chaque dossier médical, chaque transaction financière, chaque email confidentiel envoyé au cours des dernières décennies est stocké dans des bases de données. Les agences de renseignement et des groupes de hackers de l’ombre collectent ces données cryptées depuis des années, attendant simplement d’avoir la puissance de calcul nécessaire pour les ouvrir.

Le Bitcoin, par exemple, repose sur ces mêmes mathématiques. Des centaines de milliers de portefeuilles cryptographiques contenant des milliards de dollars pourraient être siphonnés en quelques secondes le jour où la barrière quantique cédera.

Face à cette menace, les banques comme JP Morgan construisent déjà des coffres-forts résistants aux attaques quantiques. Il ne s’agit pas de serveurs ultra-sécurisés, mais de pièces remplies de documents papier, totalement déconnectées d’Internet. L’armée s’entraîne à des opérations sans aucune communication numérique, revenant aux méthodes de la guerre froide : signaux préarrangés, boîtes aux lettres mortes et coursiers à vélo.

La fin de la vie privée comme stratégie

Si l’apocalypse quantique se produit, provoquant un chaos social sans précédent, certains experts avancent une théorie troublante. Que se passerait-il si les agences de renseignement possédaient déjà des ordinateurs quantiques fonctionnels depuis des années en secret ? Elles auraient pu déchiffrer toutes les communications mondiales, découvrir chaque complot terroriste et chaque scandale de corruption. Mais elles feraient face à un mur : comment utiliser ces informations sans révéler au monde qu’elles ont brisé l’encryption mondiale ?

La solution la plus cynique serait de créer un monde où la vie privée n’existe plus. En orchestrant une fuite massive de toutes les données mondiales, sous couvert d’une attaque quantique incontrôlable, plus aucune agence n’aurait besoin de justifier ses sources ou de demander des mandats de perquisition. Tout serait déjà sur la place publique.

Dans un monde post-quantique, la véritable puissance n’appartiendra pas à ceux qui peuvent briser les codes, mais à ceux qui ont appris à garder des secrets sans utiliser la technologie. Le futur de la confidentialité ne se trouve peut-être pas dans des algorithmes plus complexes, mais dans le retour au papier, au stylo, et aux conversations murmurées dans des pièces sans fenêtres.

Source : The Why Files

![[Vidéo] 45 moments où Dame Nature s’est déchainée, capturés par caméra](https://cdn-0.buzzpanda.fr/wp-content/uploads/2024/10/45-fois-o-650-360x180.jpg)